Systembetrieb.

Grundbetrieb

In diesem Abschnitt werden hauptsächlich die grundlegenden Vorgänge des Community-Korrekturüberwachungssystems eingeleitet. Die allgemeinen Operationen der Benutzer sind: Anmelden, Kennwort ändern, Gruppen anpassen und beenden.

Login-System.

Loggen Sie sich mit Benutzernamen und Passwort an

§ Klicken Sie auf der rechten Seite der System-Login-Schnittstelle auf die Schaltfläche Login, um das Anmeldefenster zu erweitern.

§ Der Benutzer sollte den richtigen Benutzernamen und das übereinstimmende Kennwort eingeben, und klicken Sie dann auf die Schaltfläche Anmeldeknopf, um sich beim Community-Korrektursystem anzumelden (der Benutzername und das ursprüngliche Kennwort wird vom Systemadministrator zugewiesen).

Eingabeaufforderung: Wenn Sie den Fehler eingeben, wird das System auffordern, \"Benutzername oder Kennwort falsch\", Sie können den Administrator bitten, das Passwort zurückzusetzen.

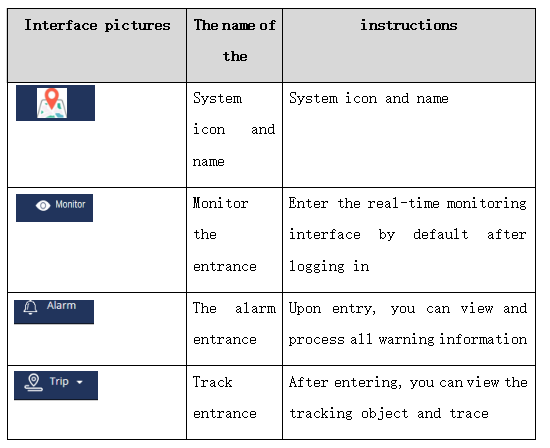

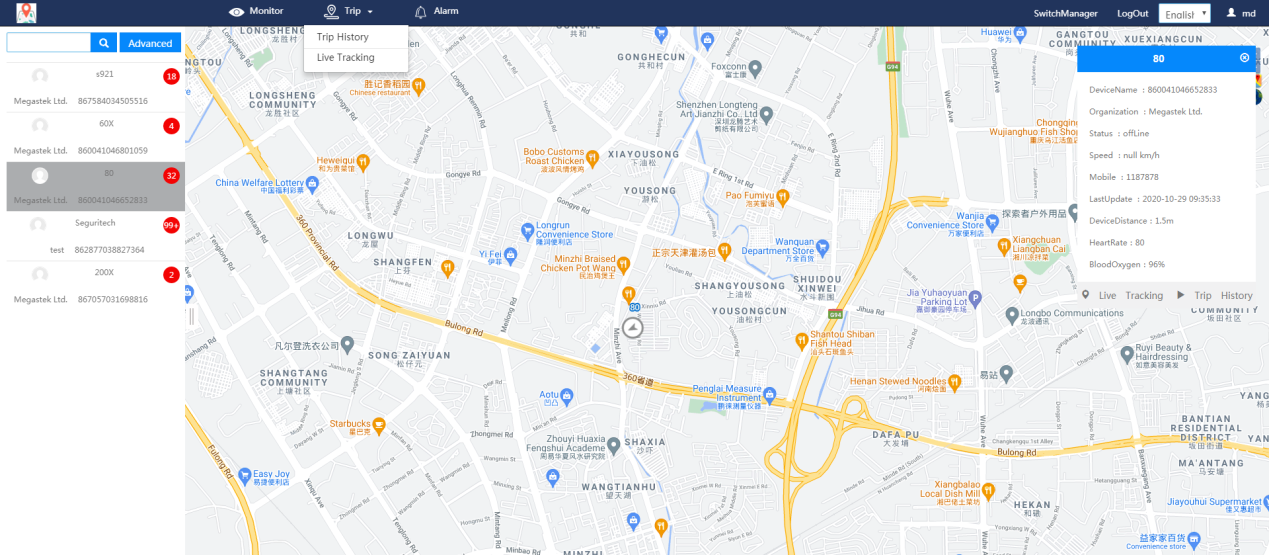

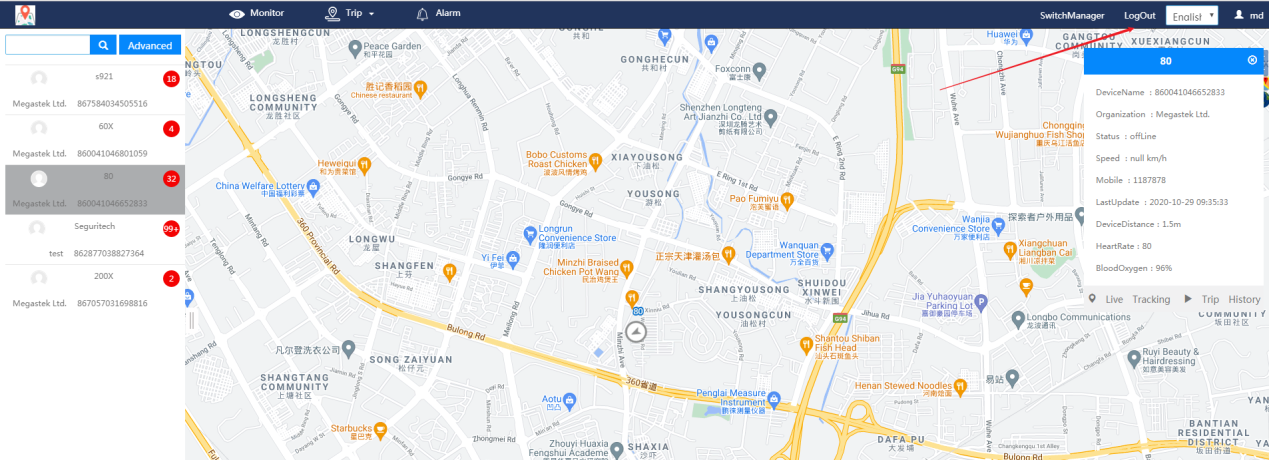

2.1.2 Homepage-Layout.

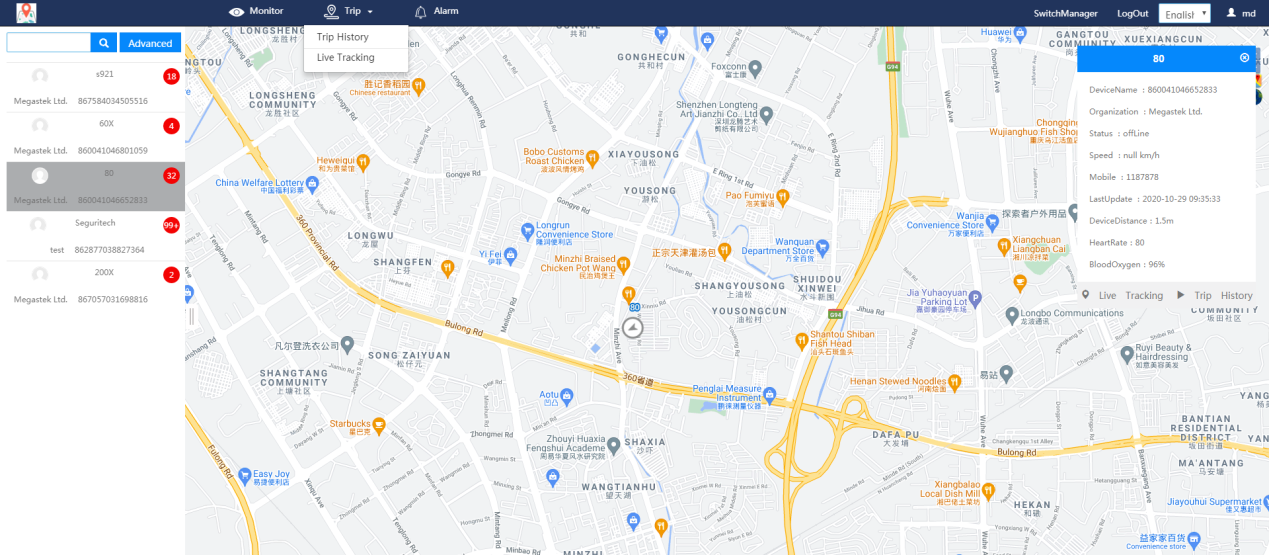

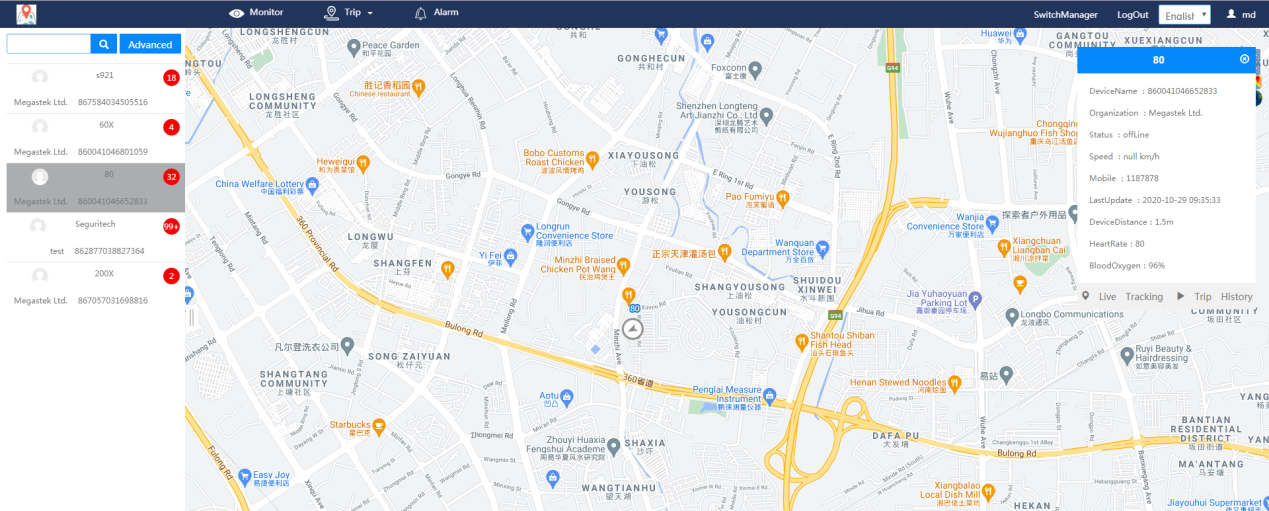

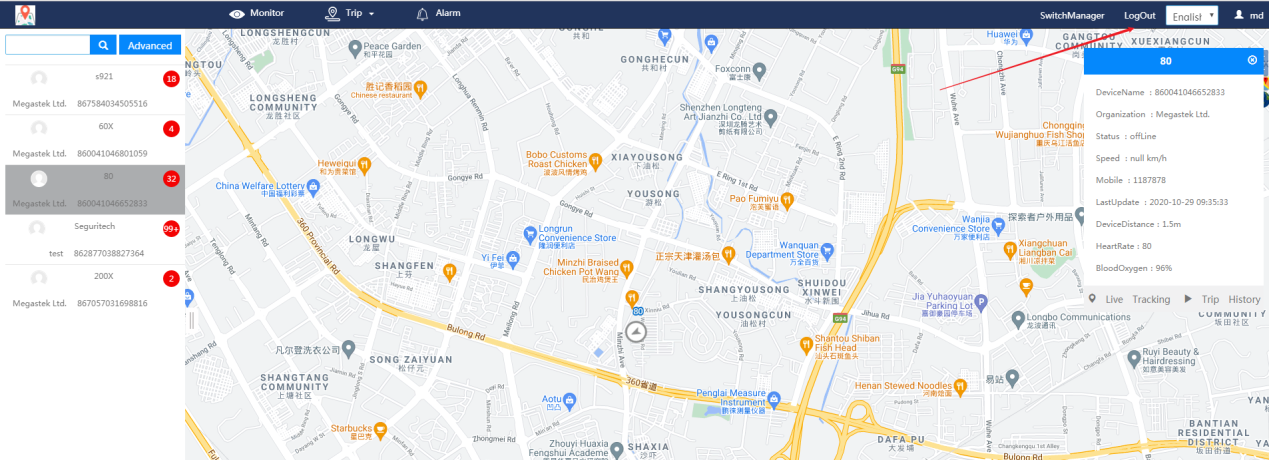

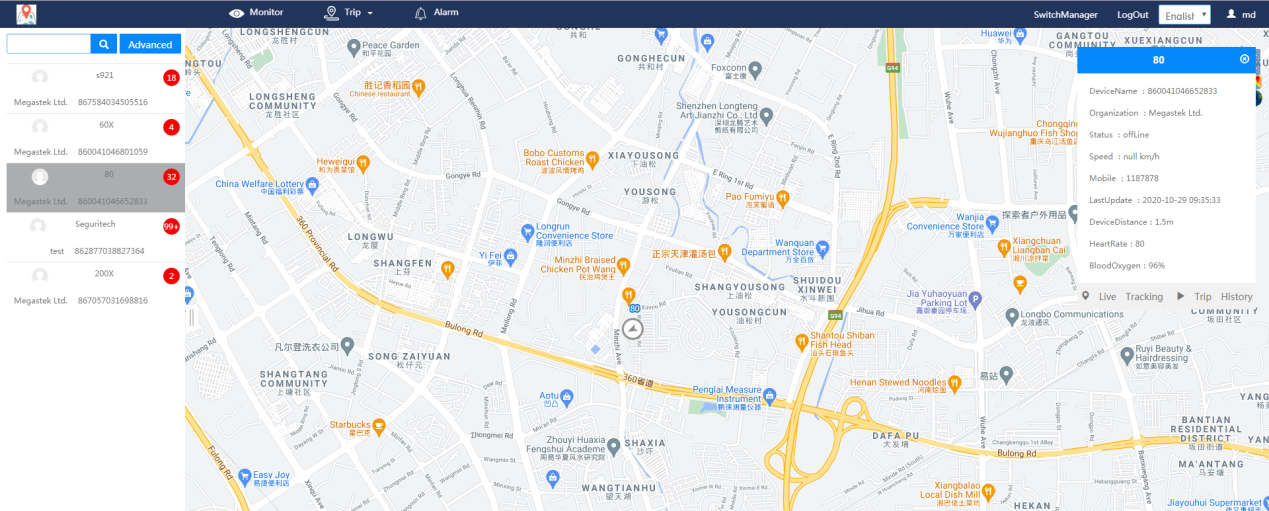

Wenn sich der Benutzer erfolgreich anmeldet, wird die Homepage-Schnittstelle wie folgt angezeigt:

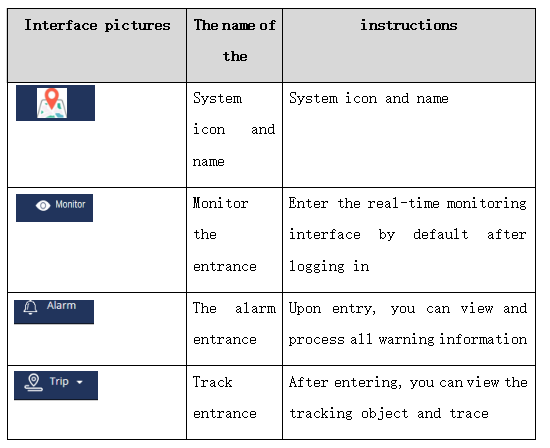

Das Schnittstellenlayout der Startseite wird in der folgenden Tabelle erläutert:

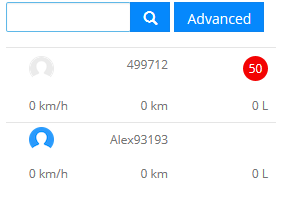

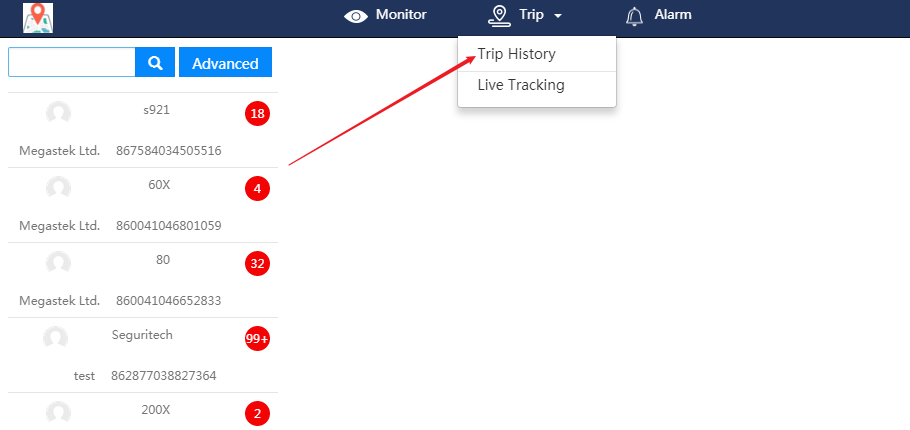

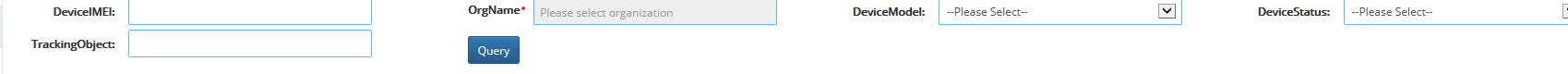

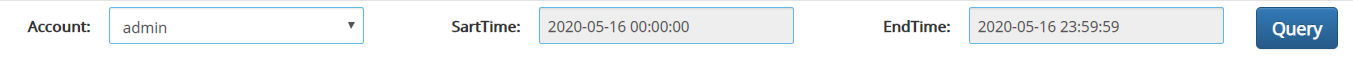

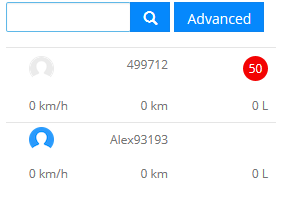

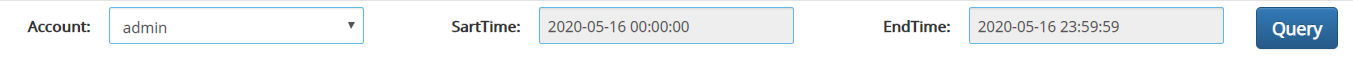

Erweiterte Abfrage, geben Sie den Benutzernamen ein und klicken Sie auf, um den Benutzerstatus abzufragen

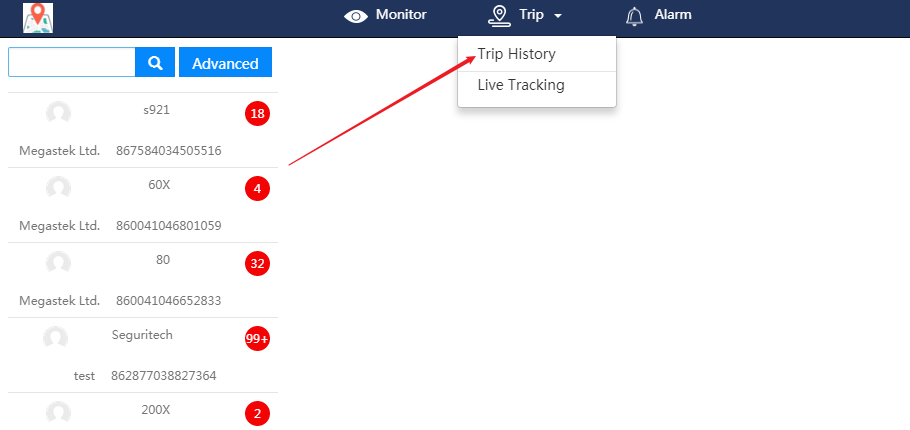

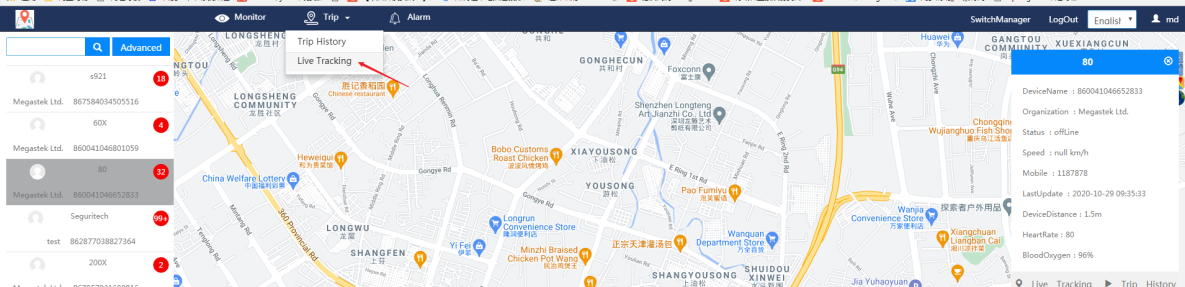

Verfolgen Sie die Wiedergabe und Echtzeit-Tracking

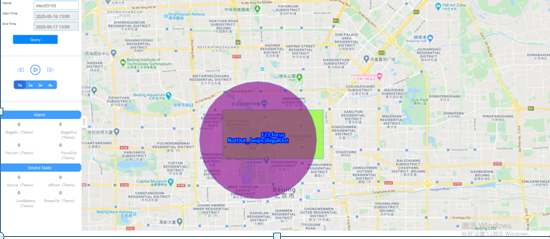

Klicken Sie hier, um die Track-Wiedergabe, wie unten gezeigt, einzugeben

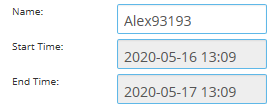

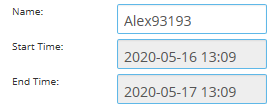

Geben Sie den Benutzernamen ein, um anzuzeigen, dass Sie die Zeit anzeigen können

1-4 mal schneller Wiedergabe

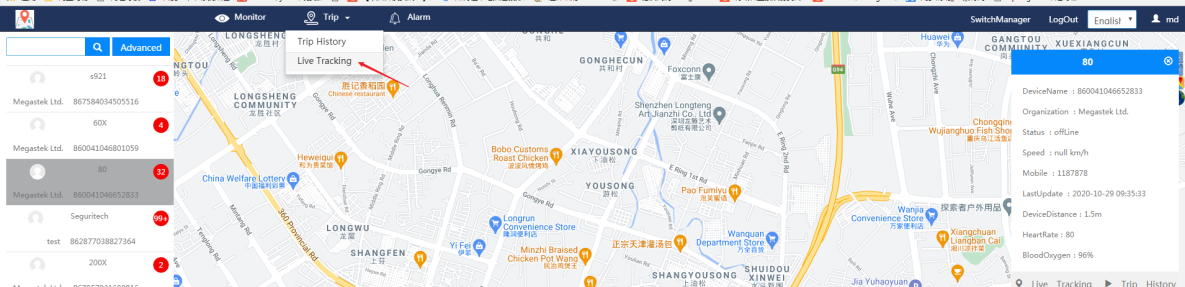

Klicken Sie hier, um Echtzeit-Tracking einzugeben

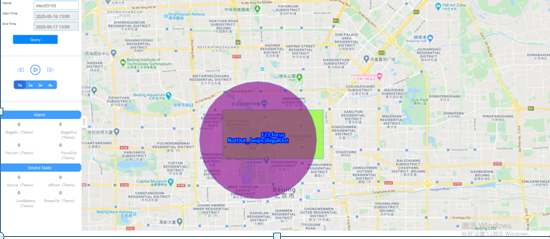

Geben Sie die Seite wie unten gezeigt ein

Geben Sie einen Benutzernamen ein, um das Trace-Objekt anzuzeigen

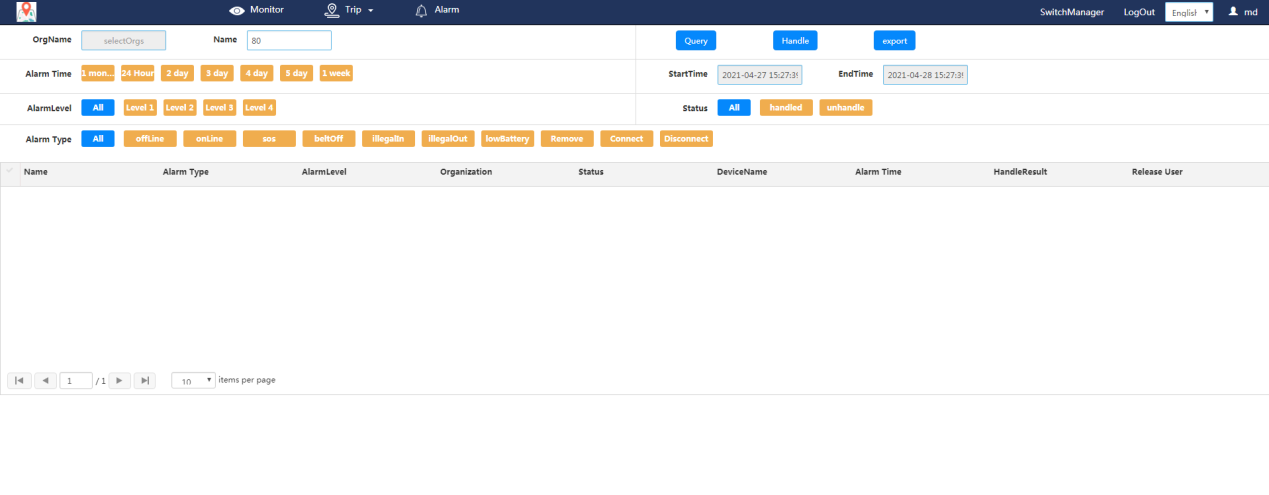

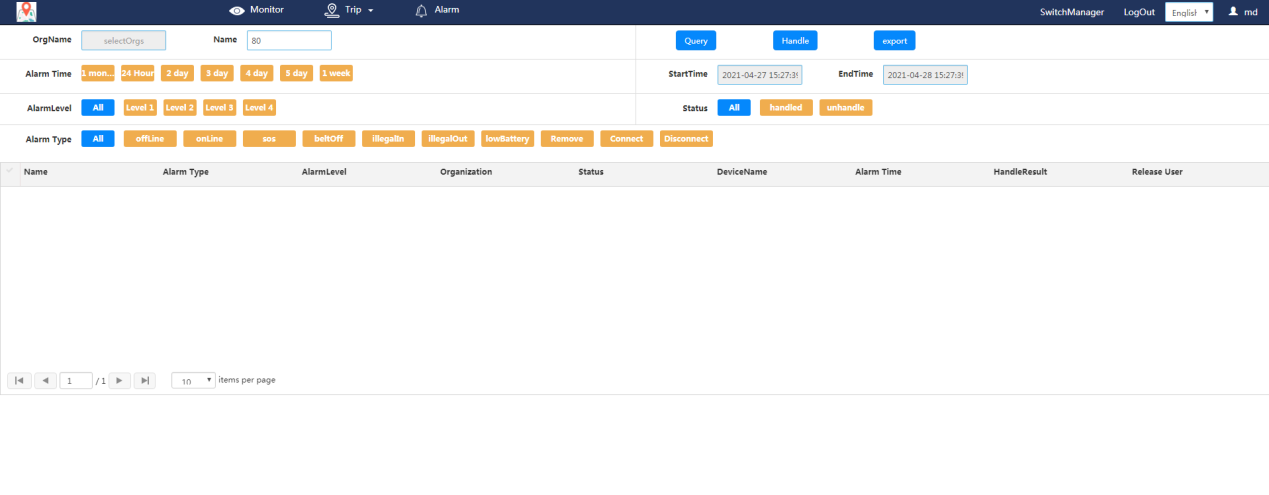

Details des Alarms

Klicken Sie hier, um die Warndetails wie unten gezeigt einzugeben

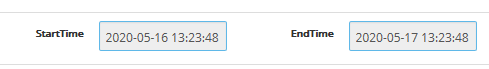

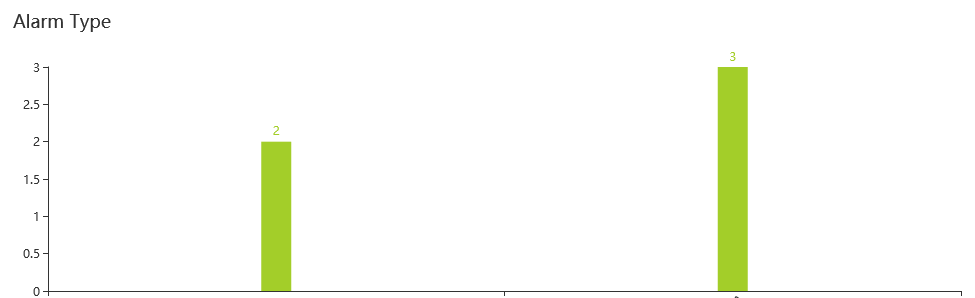

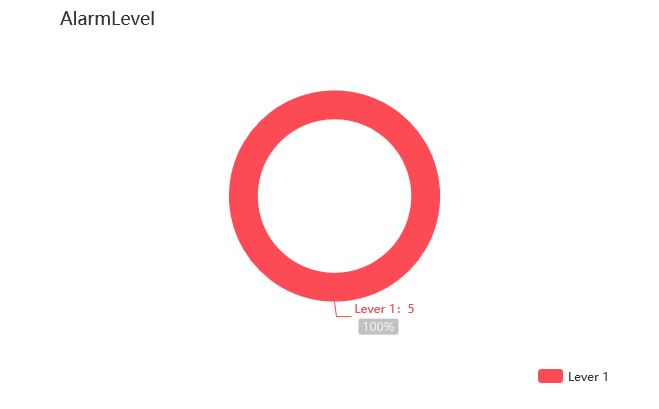

Sie können den Alarmzeitalarmstand und den Alarmtyp anzeigen

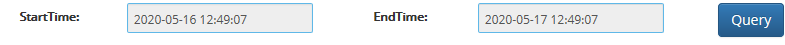

Überprüfen Sie nach der Abfrageverarbeitung

Abfragezeit ist optional

Der Alarmzustand kann von selbst gehandhabt werden

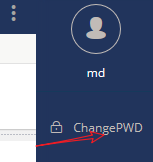

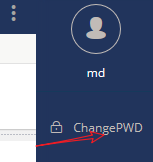

Änder das Passwort

Klicken Sie auf den Benutzernamen und klicken Sie auf die Schaltfläche \"Kennwortänderung\". Der Benutzer kann das ursprüngliche Kennwort und das neue Kennwort in das neue Kennwortwechsel-Fenster eingeben, und klicken Sie dann auf die Schaltfläche \"Confirm \", um das Passwort zu ändern.

Ausloggen

Wählen Sie Abmelden aus, um sich abzumelden.

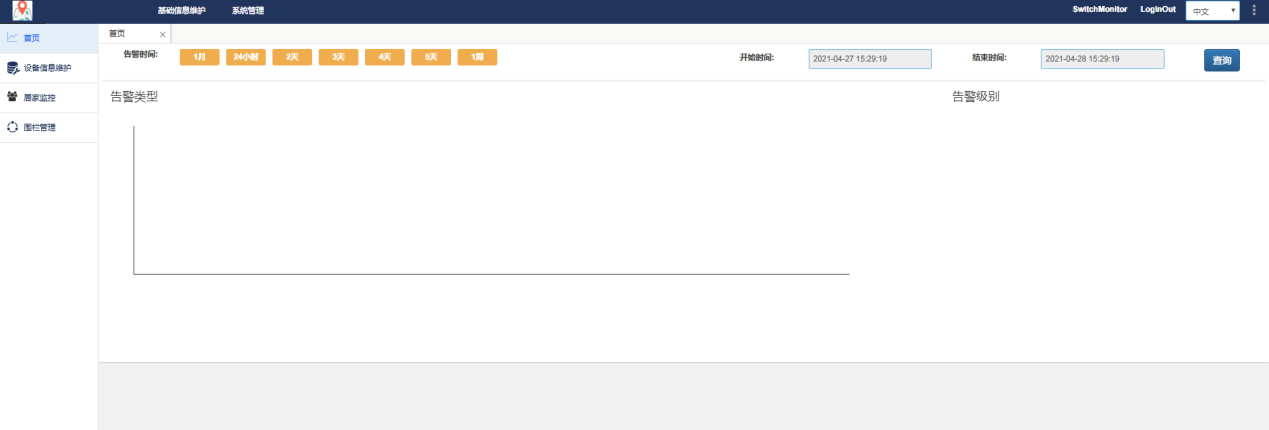

Das Management ende.

Das Hintergrundmanagement ist in zwei Module unterteilt, um eine grundlegende Informationswartung und Systemverwaltung zu erhalten .

.

Nach dem Anmelden in das System klickt der Benutzer auf die Schaltfläche links neben dem Avatar des Benutzers, um das Hintergrundmanagement einzugeben  .

.

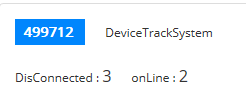

statistisch

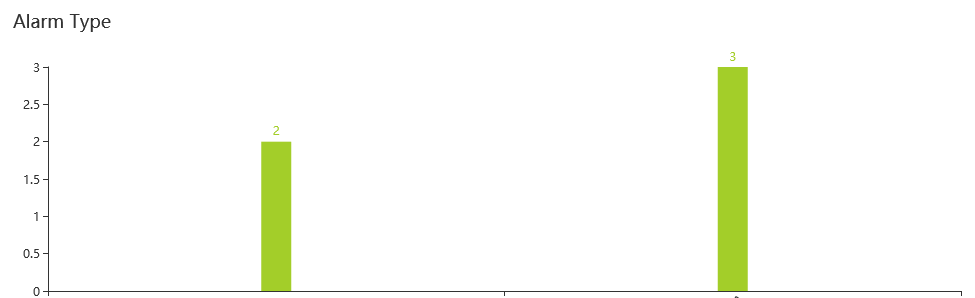

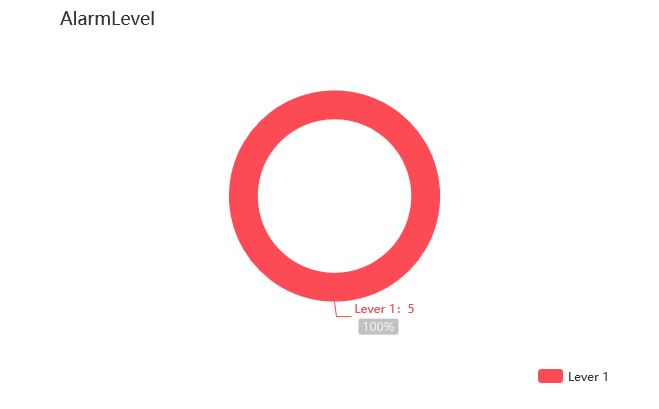

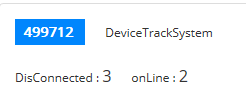

Wenn der Benutzer in die Hintergrundverwaltung eingeht, ist die Standard-Startseite Statistiken. Der Systembenutzer kann grundlegende Statistiken der Daten über dieses Modul durchführen, das in drei Teile unterteilt ist: Alarmstand, Alarmtyp und Benutzer online.

Wählen Sie die Ansichtszeit an

Überprüfen Sie die vergangene Zeit

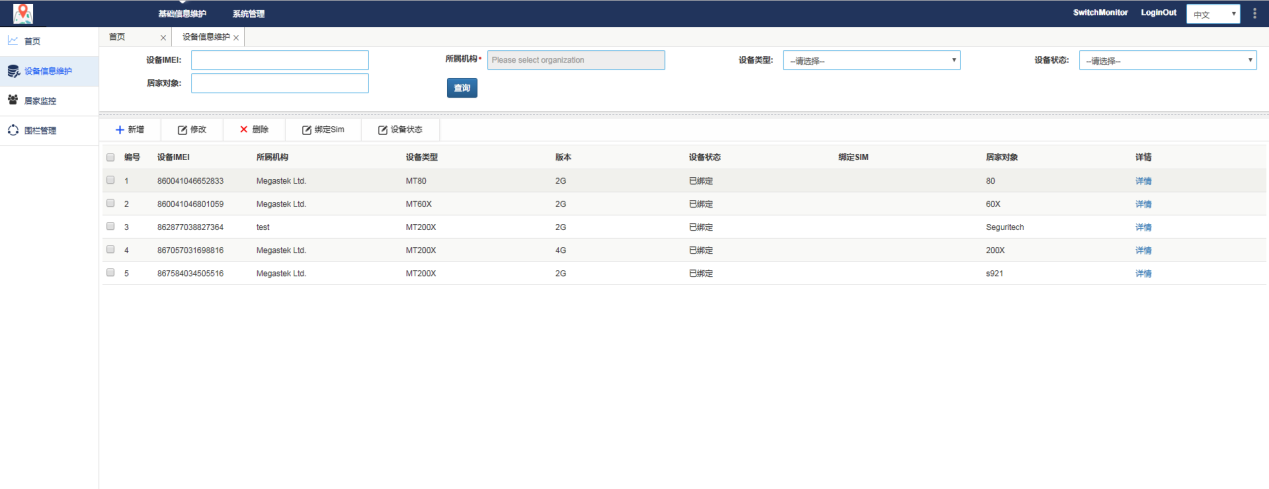

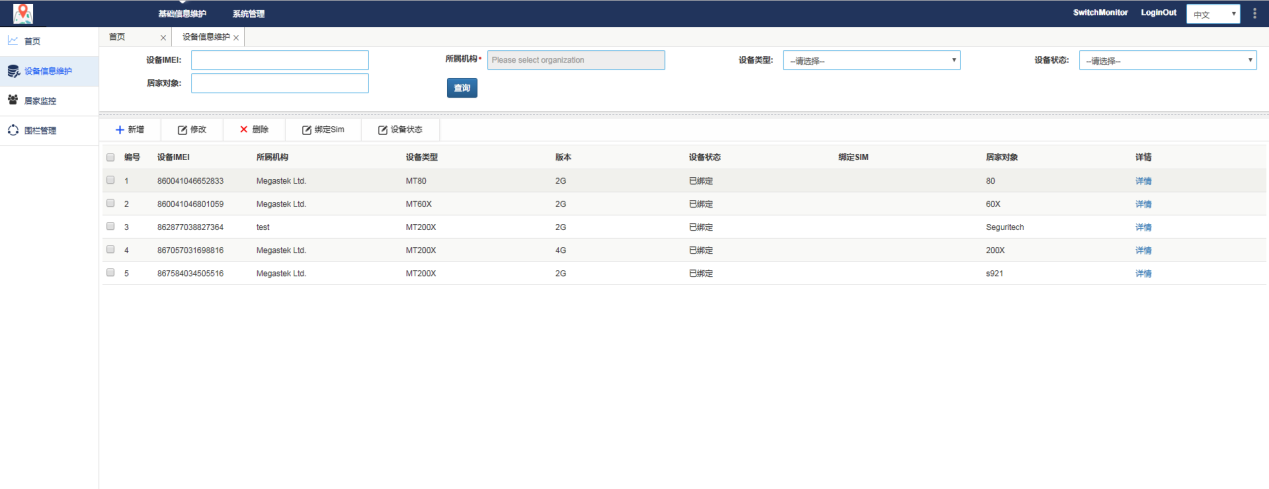

Management

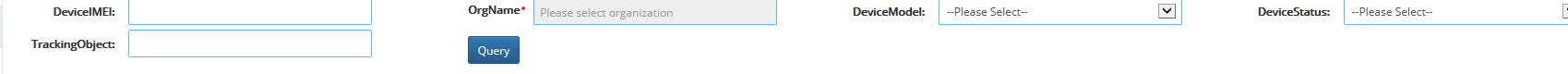

Klicken Sie in der linken Menüleiste auf die Schaltfläche Administration, um die Administrationsliste zu erweitern.From Diese Liste können die Überwachungsobjekte, Geräte und Zäune verwalten.

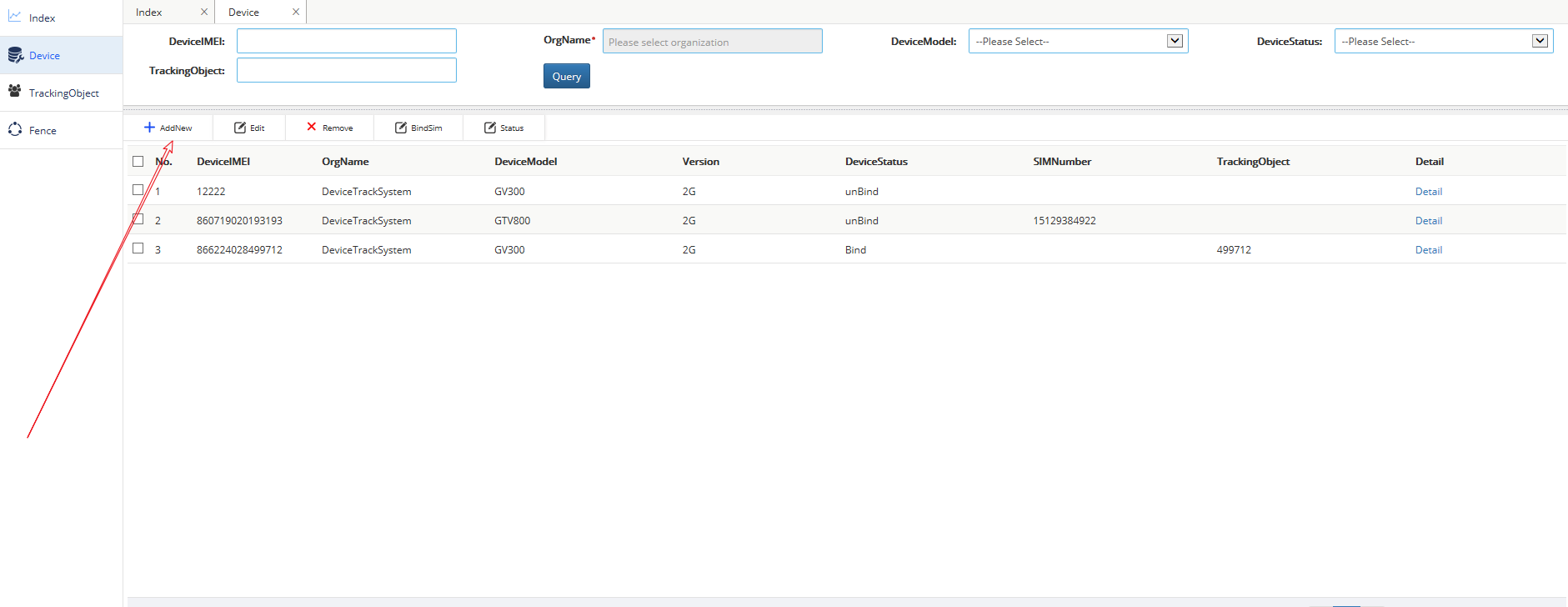

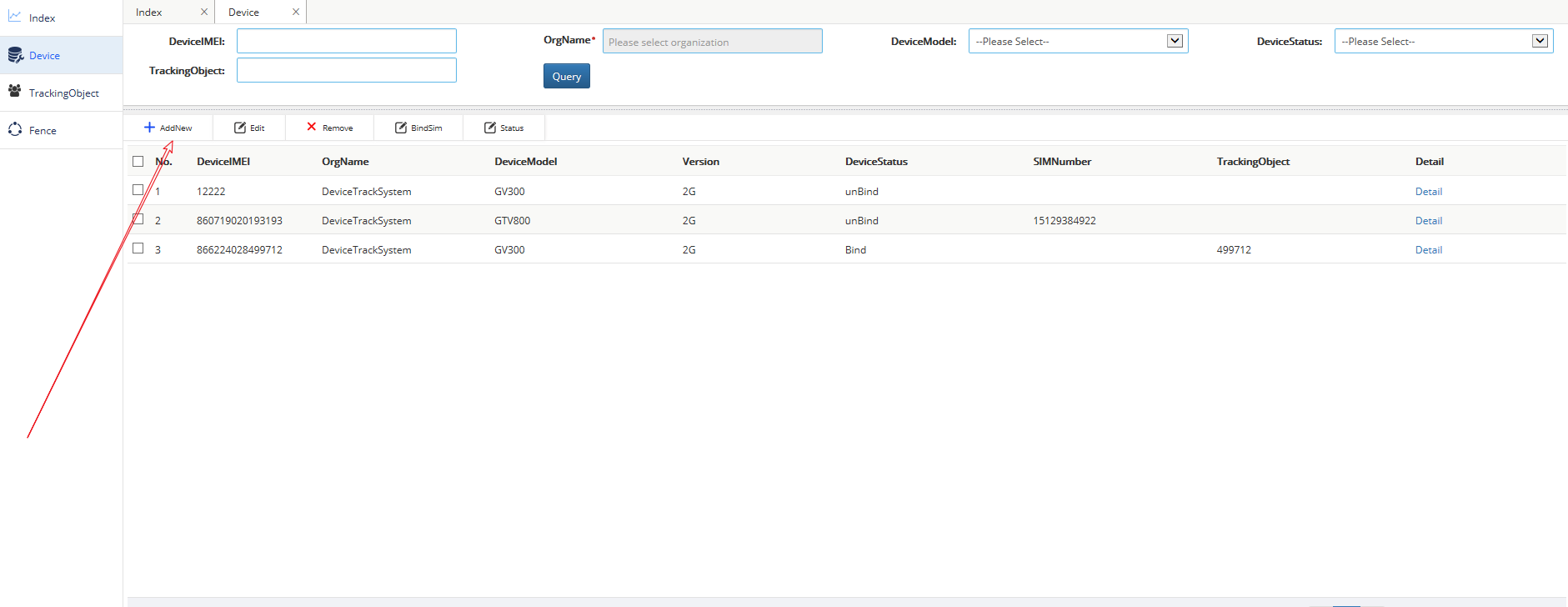

Neu

Wenn Sie neue Geräteinformationen haben, um das System hinzuzufügen, können Sie klicken

Jeder Artikel folgt ein rotes * Artikel;

Taste, um Geräteinformationen zu ändern, Geräteinformationen zu löschen

Taste, um Geräteinformationen zu ändern, Geräteinformationen zu löschen

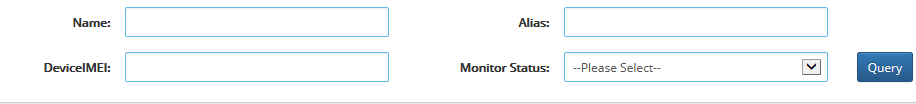

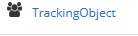

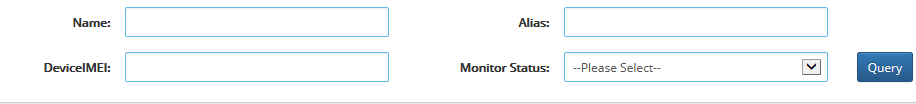

Objektwartung überwachen.

Klicke zum Zeigen

Erweiterte Query-Funktion Eingabeobjekt Name Abfrage Neues Objekt mit * Erforderlich Drücken Sie OK, um zu enden.

Erweiterte Query-Funktion Eingabeobjekt Name Abfrage Neues Objekt mit * Erforderlich Drücken Sie OK, um zu enden.

Objektinformationen ändern Wählen Sie eine Zeile für die Änderung aus, löschen Sie das Objekt eine Zeile für die Bedienungsgerät-Binding-Zaun-Bindung auswählen Klicken, um Benutzerdetails anzuzeigen

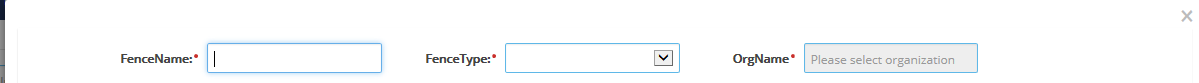

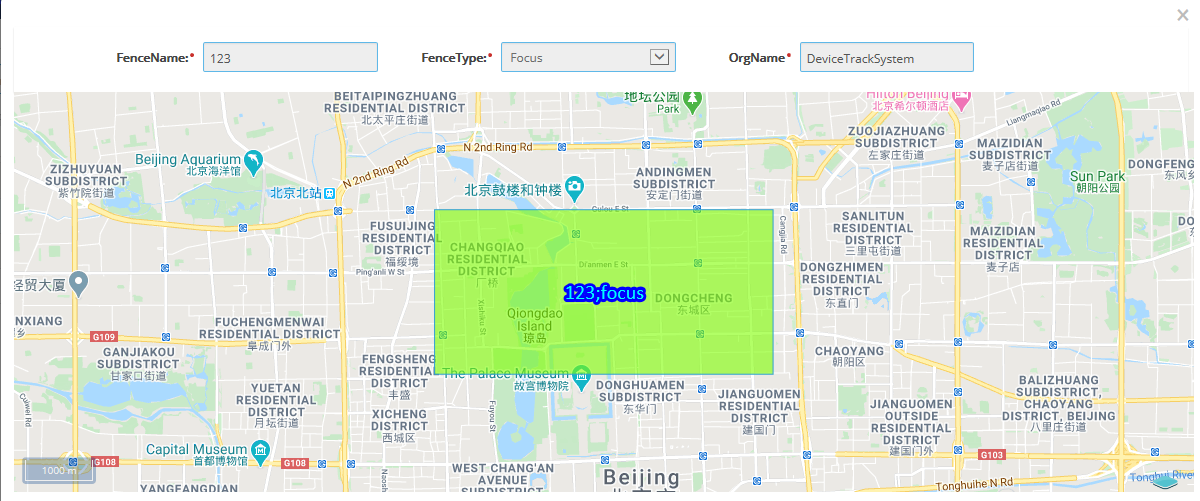

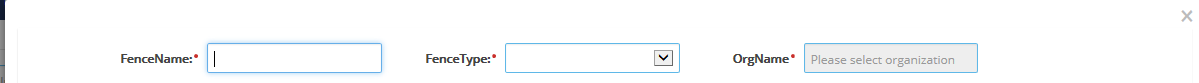

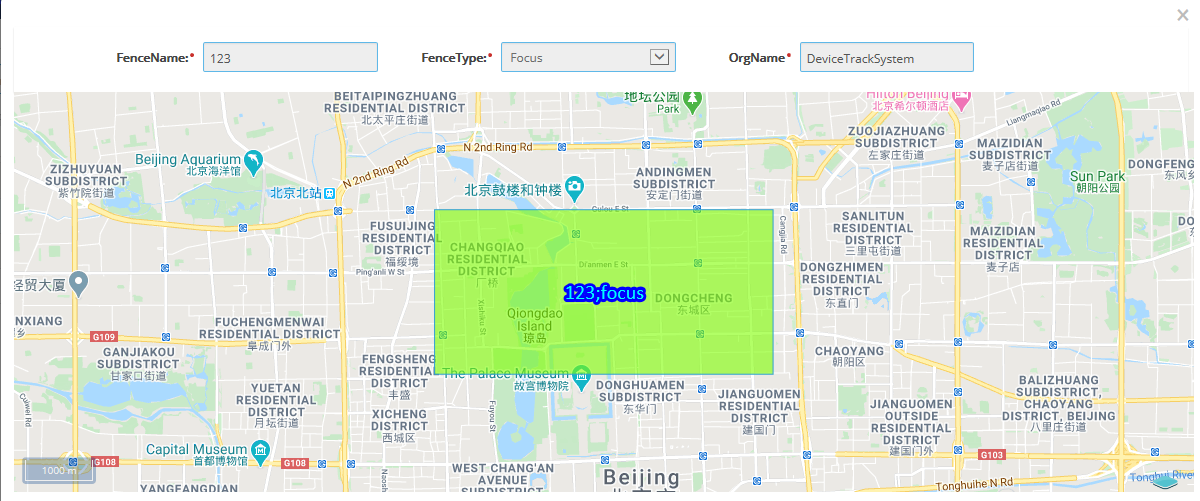

Verwaltung des Zauns

Zaun hinzufügen, klicken Sie auf Hinzufügen

Zaun hinzufügen, klicken Sie auf Hinzufügen

Geben Sie den Namen des Zauns und die Art des Zauns ein. Wählen Sie schließlich die Organisation aus, an die Sie den Zaun angehören und löschen

Erweiterte Abfrage, geben Sie den Benutzernamen an die Abfrage ein, zeigen Sie die Details an, um die Zaundetails anzuzeigen

Protokollmanagement.

Anmeldesprotokolle zählen

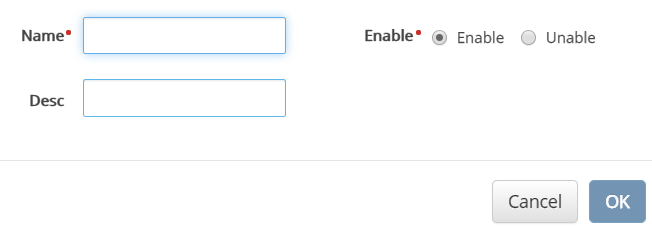

Rightsmanagement

+ Hinzufügen

+ Hinzufügen

Geben Sie die Liste der Berechtigungen ein

Geben Sie den Benutzernamen hinzufügen Drücken Sie OK, um die Benutzerberechtigungen zu ändern. Benutzerberechtigungen löschen und Benutzerberechtigungen finden Benutzerberechtigungen können Bulk-Deletion erzielen.

Geben Sie den Benutzernamen hinzufügen Drücken Sie OK, um die Benutzerberechtigungen zu ändern. Benutzerberechtigungen löschen und Benutzerberechtigungen finden Benutzerberechtigungen können Bulk-Deletion erzielen.

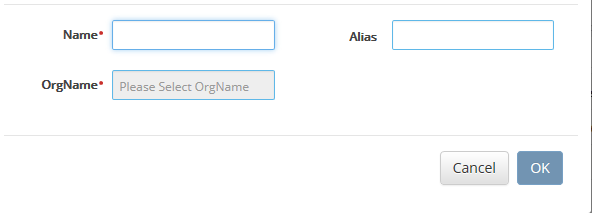

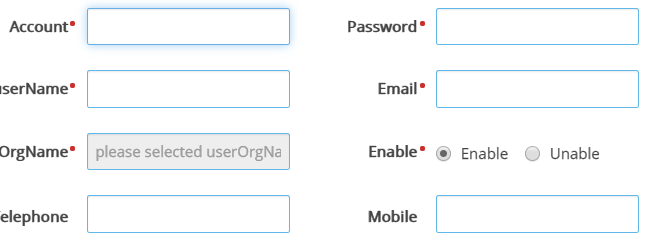

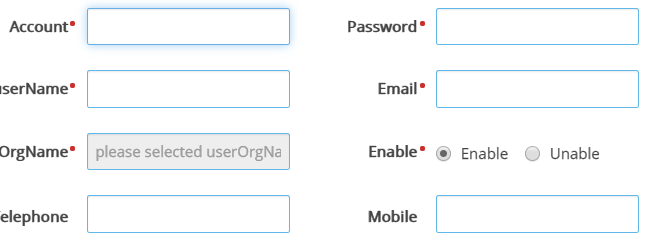

Benutzerverwaltung

Fügen Sie den Benutzer mit * hinzu

Und das Passwort zurücksetzen.

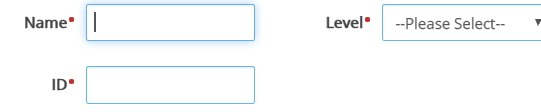

Der Alarmset

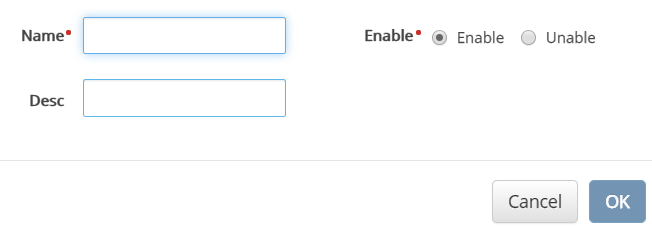

Um Warneinstellungen hinzuzufügen, klicken Sie auf Hinzufügen mit *, um auszufüllen

Um Warneinstellungen hinzuzufügen, klicken Sie auf Hinzufügen mit *, um auszufüllen

Alarmeinstellungen ändern Wählen Sie den Namen und die Ebene aus, um sie zu ändern Drücken Sie OK, um zu enden zu enden Drücken Sie diese Taste, um zu löschen.

Alarmeinstellungen ändern Wählen Sie den Namen und die Ebene aus, um sie zu ändern Drücken Sie OK, um zu enden zu enden Drücken Sie diese Taste, um zu löschen.